Résumé

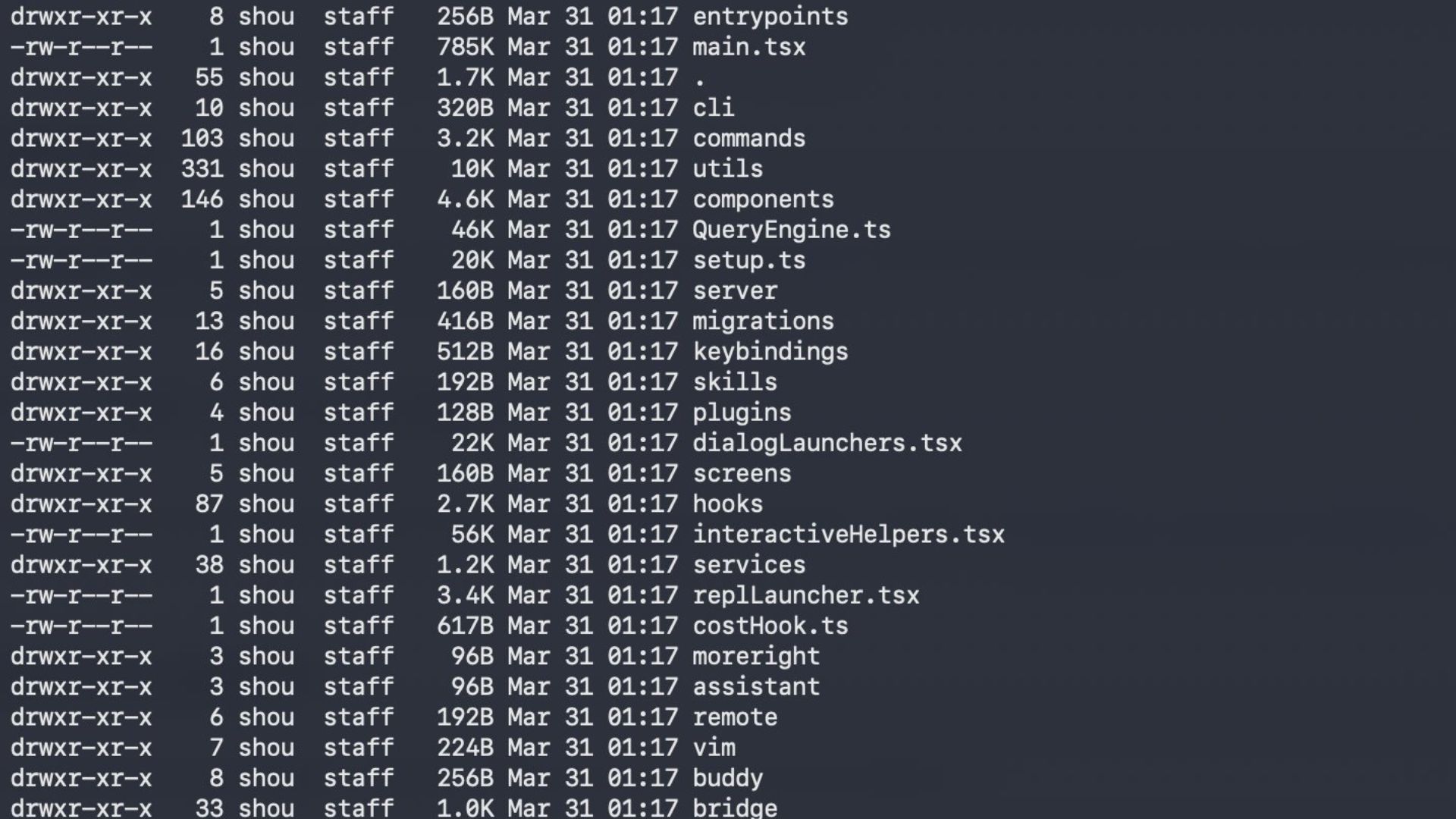

- Quoi : le code source complet de Claude Code (512 000 lignes de TypeScript) exposé publiquement via un fichier source map inclus dans la version 2.1.88 du package npm

- Comment : un employé d'Anthropic a oublié d'exclure un fichier .map de 59,8 Mo lors de la publication, pointant vers une archive hébergée sur leur propre bucket Cloudflare R2

- Découverte : le chercheur en sécurité Chaofan Shou a repéré le fichier et publié le lien sur X le 31 mars 2026 à 4h23 ET

- Propagation : des copies miroir ont émergé sur GitHub en quelques heures, certaines dépassant 41 500 forks avant que les demandes DMCA d'Anthropic n'interviennent

- Ce qu'on y trouve : architecture mémoire à 3 couches, 44 feature flags internes, fonctionnalités non encore publiées (dont KAIROS, un mode daemon autonome), system prompts complets

- Données sensibles exposées : aucune donnée client, aucun credential. Anthropic a confirmé : erreur humaine de packaging, pas une cyberattaque

- Contexte aggravant : c'est la deuxième fois que ça se produit. Un incident similaire avait eu lieu en février 2025

- Risque concurrent : une attaque supply-chain sur le package axios npm était active simultanément entre 00h21 et 03h29 UTC ce même jour

Ce qui s'est passé, techniquement

Quand on publie un package JavaScript ou TypeScript sur npm, la chaîne d'outils de compilation génère souvent des fichiers de carte de source, les fameux fichiers .map. Ces fichiers font le lien entre le code de production minifié (illisible pour un humain) et le code source d'origine. Ils sont utiles en interne pour le débogage. Ils n'ont rien à faire dans un package public.

La version 2.1.88 du package @anthropic-ai/claude-code a été publiée avec un fichier source map JavaScript de 59,8 Mo. Ce fichier pointait directement vers une archive zip hébergée publiquement sur le bucket Cloudflare R2 d'Anthropic. Personne n'a eu besoin de pirater quoi que ce soit. Le fichier était simplement là, accessible à tous.

Avec le bundler Bun (que Claude Code utilise), les cartes de source sont générées par défaut, sauf si on les désactive explicitement. L'erreur classique : quelqu'un a oublié d'ajouter *.map au fichier .npmignore.

Ce qui rend l'ironie totale : Claude Code dispose d'un système interne appelé "Undercover Mode", spécifiquement conçu pour empêcher les informations internes d'Anthropic de fuiter. Ils ont construit tout un sous-système pour éviter que leur IA ne révèle accidentellement des noms de code internes dans des commits git... puis ont livré l'intégralité du code source dans un fichier .map.

Ce que contenait le code source exposé

Le code exposé représente 1 900 fichiers et plus de 512 000 lignes. Ce qu'on y trouve dépasse largement le simple "wrapper autour d'une API".

L'architecture outil (40+ outils)

Claude Code utilise une architecture de type plugin. Chaque capacité (lecture de fichier, exécution bash, récupération web, intégration LSP) est un outil discret avec un système de permissions. La définition de base des outils seule représente 29 000 lignes de TypeScript.

Un système mémoire à 3 couches

L'architecture utilise un système "Self-Healing Memory". Au cœur se trouve un fichier MEMORY.md, un index léger de pointeurs (environ 150 caractères par ligne) chargé en permanence dans le contexte. Cet index ne stocke pas de données : il stocke des emplacements. La connaissance réelle du projet est distribuée dans des "topic files" récupérés à la demande, tandis que les transcriptions brutes ne sont jamais relues intégralement dans le contexte.

44 feature flags internes

On y trouve 44 feature flags, dont 20 fonctionnalités entièrement développées mais non encore publiées. Pas des promesses. Du code compilé, masqué derrière des flags qui retournent false dans les builds externes.

KAIROS : le mode daemon autonome

KAIROS, cité plus de 150 fois dans le code source, représente un changement fondamental dans l'expérience utilisateur : un mode daemon autonome. Alors que les outils IA actuels sont principalement réactifs, KAIROS permettrait à Claude Code de fonctionner comme un agent de fond toujours actif, effectuant une "consolidation mémoire" pendant les périodes d'inactivité de l'utilisateur.

La culture interne d'Anthropic

Des codenames d'animaux (Tengu, Fennec, Capybara), des noms de fonctionnalités ludiques (Penguin Mode, Dream System), un système Tamagotchi avec des mécaniques de gacha... et 187 verbes de spinner différents. Autant d'indices sur ce que les ingénieurs d'Anthropic construisent dans les coulisses.

Ce que ça révèle sur la sécurité chez Anthropic

Anthropic a réagi rapidement. Un porte-parole a confirmé : "Aucune donnée client ni identifiant n'ont été impliqués ou exposés. Il s'agissait d'un problème de packaging causé par une erreur humaine, pas d'une faille de sécurité. Nous déployons des mesures pour éviter que cela se reproduise."

Mais le contexte est plus lourd qu'un simple couac technique. Il ne s'agissait pas d'une première. Un incident quasi-identique avait déjà eu lieu avec une version antérieure de Claude Code en février 2025. C'est donc le deuxième incident du même type en 13 mois.

De plus, l'incident du 31 mars coïncidait avec une attaque supply-chain distincte sur le package axios, active entre 00h21 et 03h29 UTC ce même jour. Les développeurs ayant installé ou mis à jour Claude Code via npm dans cette fenêtre sont invités à auditer leurs dépendances et à renouveler leurs credentials.

Tableau : trois incidents en 13 mois

La leçon technique : des erreurs que vous pouvez éviter

Que vous soyez développeur, chef de projet ou simplement curieux, voici ce que les experts recommandent pour ne pas reproduire ce type d'erreur dans vos propres projets :

- Désactiver les fichiers source map dans la configuration du bundler avant publication

- Ajouter

*.mapdans le fichier.npmignoreou dans le champfilesdepackage.json - Exclure les fichiers .map des artefacts publiés dans le pipeline CI/CD

- Séparer rigoureusement les builds de débogage des builds de production

Comme le rappelle l'ingénieur logiciel Gabriel Anhaia dans son analyse : "Un seul .npmignore mal configuré ou un champ files incorrect dans package.json peut tout exposer."

Ce que ça change selon votre situation

Vous développez, consultez ou encadrez des équipes tech

Les 44 feature flags et l'architecture KAIROS exposés dans cette fuite, c'est de l'intelligence produit gratuite. Vous savez maintenant ce qu'Anthropic prépare avant que ça ne soit publié : le mode daemon autonome, la consolidation mémoire en arrière-plan, les sessions longues durée. Ce sont des fonctionnalités sur lesquelles vous pouvez déjà réfléchir en termes d'usages clients et d'architecture. Les consultants qui comprennent les outils à ce niveau structurent des offres plus solides. Notre Parcours Consultant IA est conçu pour développer exactement ce niveau de lecture.

Vous pilotez une organisation qui utilise des outils IA en production

La fuite a révélé la logique exacte d'orchestration des Hooks et des serveurs MCP de Claude Code. Concrètement, des acteurs malveillants peuvent désormais concevoir des attaques ciblées sur ces mécanismes précis. Si vos équipes utilisent Claude Code dans des pipelines CI/CD ou sur des bases de code sensibles, c'est un moment de gouvernance : auditez les accès, définissez ce que ces outils peuvent lire, et documentez vos politiques d'usage. C'est exactement ce que nous couvrons dans nos Audits IA et notre offre Implémentation et Agent IA.

Prêt à comprendre l'IA de l'intérieur, pas juste de l'extérieur ?

Cette fuite montre que les outils IA sont des systèmes d'une complexité remarquable. KAIROS, les architectures mémoire multi-couches, les systèmes de permissions agents... ce n'est plus de la science-fiction. C'est la réalité opérationnelle de 2026.

À partir de ce dimanche, Studeria lance son Challenge IA. Pendant plusieurs jours, vous allez intégrer les outils IA les plus puissants du moment dans votre quotidien professionnel. Pas de la théorie. Des cas réels, des démonstrations live, et des résultats mesurables.

Pour aller plus loin

Articles Studeria :

- Claude Mythos : le modèle IA qu'Anthropic voulait garder secret

- Claude Dispatch : piloter son bureau depuis son téléphone

- Claude Computer Use : votre IA prend le contrôle de votre Mac

Sources externes :

FAQ article

Qu'est-ce qu'un fichier source map et pourquoi est-ce dangereux ?

Est-ce qu'Anthropic a été hacké ?

Mes données sont-elles en danger si j'utilise Claude Code ?

Pourquoi parle-t-on de "deuxième incident" ?

Qu'est-ce que KAIROS, la fonctionnalité révélée par la fuite ?

Est-ce que ça remet en question la fiabilité de Claude Code pour un usage professionnel ?

4,9/5

Boostez vos compétences

+5000 apprenants formés

Nos parcours s’adaptent à vos objectifs, à votre rythme et à votre niveau.

4,7/5

sur 171 avis

+200 entreprises formées à l’IA

De la startup au grand groupe, nos parcours sont pensées pour déployer des solutions performantes avec l’IA .

Prêt à te former ?

Trois parcours selon ton objectif : apprendre, te certifier, ou lancer ton activité.

Parcours Incubateur IA

Comprenez l’IA, gagnez du temps au quotidien et valorisez votre profil professionnel

Parcours Accélérateur IA

Implémentez l’IA grâce à un accompagnement stratégique et opérationnel pour structurer, automatiser et scaler votre business

Parcours Implémentation & Agent IA

TPE, PME, ETI : Un parcours stratégique pour former vos équipes et implémenter les bons outils IA dans votre entreprise.

Du dimanche 5 avril au jeudi 9 avril 2026

Le sommet IA 2026

Cinq soirées de démonstrations live, de conseils actionnables et d'échanges avec certains des entrepreneurs et experts les plus influents de France, le tout sans écrire une seule ligne de code.